Thycotic (PAM-решения)

Thycotic — американская компания, разрабатывающая программное обеспечение в сфере информационной безопасности. Ключевое направление — создание PAM-решений для управления учётными записями, паролями, доступом и привилегированными пользователями.

Решения- Thycotic Secret Server.

- Thycotic Privilege Manager.

- Thycotic Privileged Behavior Analytics.

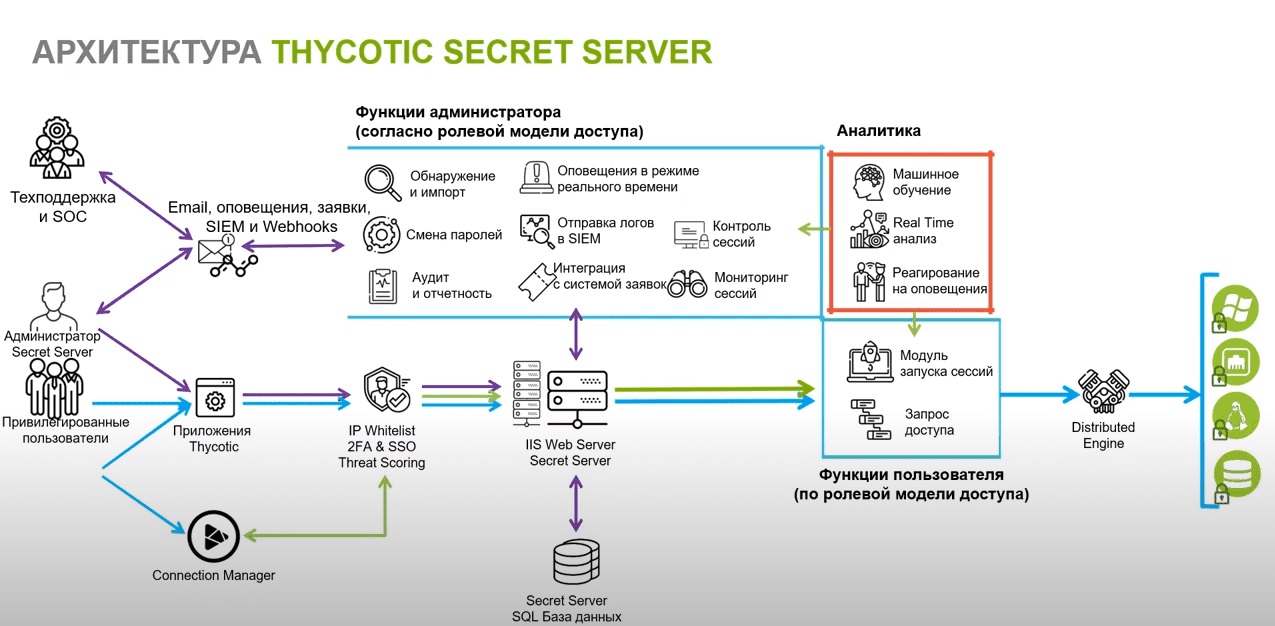

Thycotic Secret Server

Полнофункциональная PAM-система, позволяющая с равными возможностями как локально, так и в облаке управлять доступом и паролями на уровне компании — шифрование паролей, ограничение доступа для сторонних IP, мониторинг сессий RDP/SSH-прокси, выполнение поддержки Web API и других сценариев, защита UNIX.

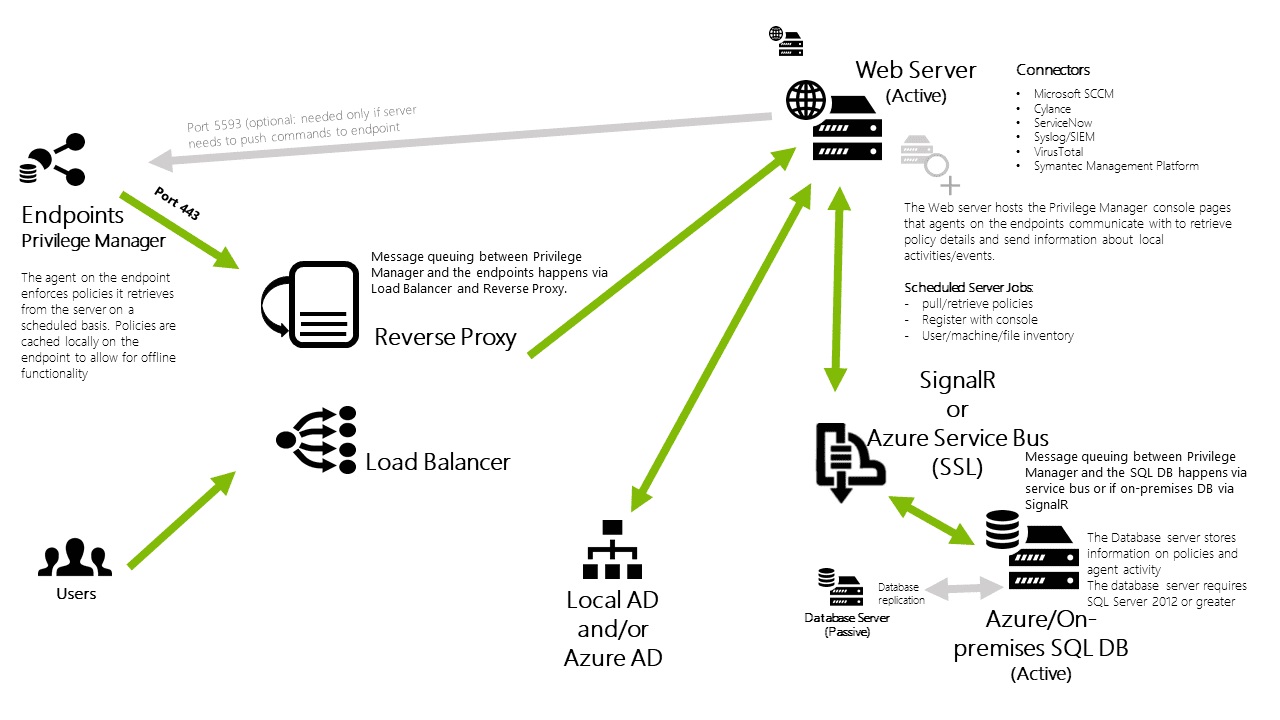

Thycotic Privilege Manager

РАМ-система, позволяющая автоматически управлять доступом и привилегиями до запуска приложений на уровне разрешённых и запрещённых списков пользователей. Возможна незаметная интеграция в текущую ИТ-инфраструктуру без перенастройки сети и адаптация под множество настроенных политик безопасности.

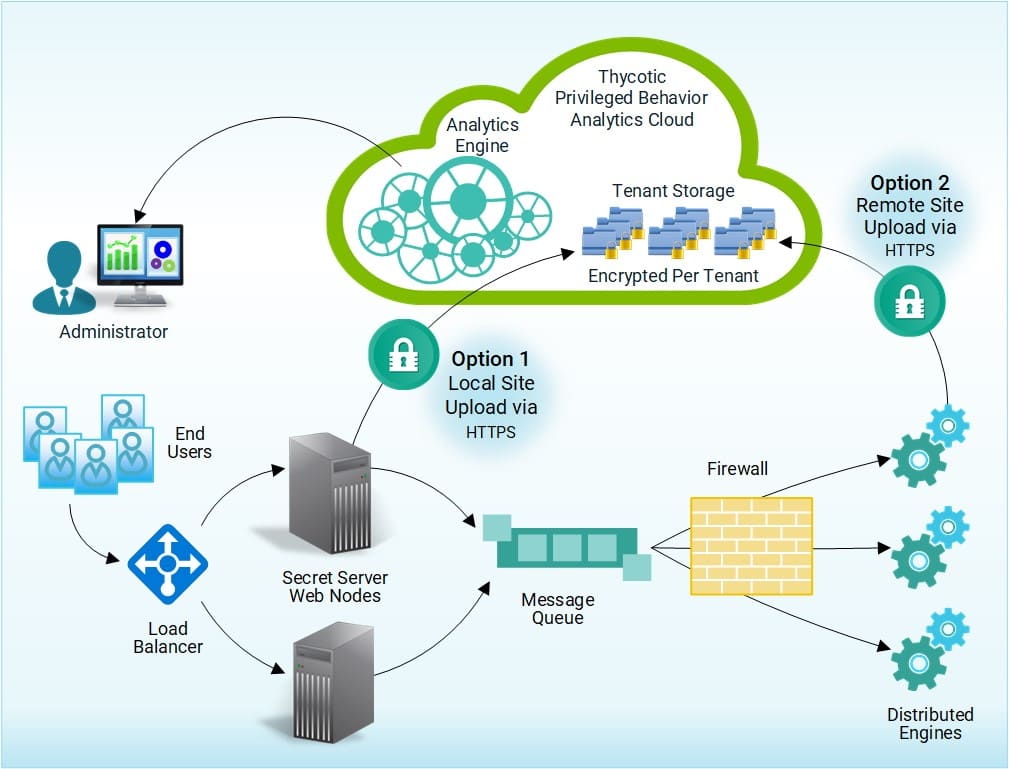

Thycotic Privileged Behavior Analytics

PAM-решение, позволяющее определить, подвергнуть анализу и отправить уведомление о подозрительной активности сотрудников в режиме реального времени для своевременного реагирования на инциденты.

Возможности решений Thycotic

- Автоматизированное обнаружение учётных записей (локальных администраторов и служебных учётных записей).

- Изменение и автоматическая проверка паролей по установленному графику.

- Контроль за подключениями с фиксацией сессий пользователей и ведением журнала введённых команд.

- Запуск приложений (RDP, SSH, Telnet, Secure CRT, MSSQL, Power Shell, CMD) из одного интерфейса.

- Расширенная отчётность и параллельный аудит действий пользователей в фоновом режиме.

- Контроль права доступа как привилегированных, так и обычных пользователей.

Ценность для бизнеса

РАМ-решения Thycotic разработаны для усиления защиты ИТ-инфраструктуры от несанкционированных действий пользователей, которые могут привести к:

- краже и уничтожению информации;

- остановке бизнес-процессов;

- повреждению ИТ-оборудования;

- мошенническим финансовым схемам.

Получить консультацию

Выбор РАМ-решения зависит от корпоративной политики, потребностей компании, масштабов организации и других факторов.