Kaspersky Endpoint Security Cloud

Kaspersky Endpoint Security Cloud — программное решение класса EDR, разработанное компанией «Лаборатория Касперского». Предоставляет полноценную защиту рабочих станций, серверов, мобильных устройств и Microsoft Office 365.

Продукт предназначен для защиты малых и средних ИТ-инфраструктур, в которых имеется от 5 до 250 компьютеров и мобильных устройств.

Используемые технологии

Kaspersky Endpoint Security Cloud (далее — KES Cloud) включает в себя набор основных компонентов:

- Агент администрирования для Microsoft Windows и Kaspersky Endpoint Security (далее — KES). Состоит из элементов, которые обеспечивают многоуровневую защиту (базовая эффективна против массовых атак, продвинутая предотвращает сложные атаки, компоненты контроля сокращают площадь атаки и обеспечивают применение политик безопасности организации). Агент администрирования отвечает за связь между Kaspersky Endpoint Security и Kaspersky Endpoint Security Cloud. Он получает и пересылает изменения конфигураций KES, а также сообщает KES Cloud об обнаруженных угрозах, устаревших базах данных и запрещённых действиях пользователя.

- Для macOS: агент администрирования и Kaspersky Endpoint Security. Здесь всё аналогично устройствам под управлением Microsoft Windows, но используются другие программы.

- iOS Mobile Device Management — небольшой XML-файл, в котором указан адрес сервера KES Cloud и сертификат безопасности. После установки на устройство им можно управлять с сервера KES Cloud (удалённо).

- Kaspersky Endpoint Security для мобильных устройств, работающих на операционной системе Android. Здесь все компоненты помещены в единое приложение под названием Kaspersky Security для мобильных устройств, которое отвечает за защиту и связь с сервером KES Cloud.

- Kaspersky Endpoint Security для Microsoft Office 365. Защита сервисов осуществляется путём предоставления требуемых прав на доступ к учётной записи Office 365 для KES Cloud.

Система администрирования расположена в облачной среде и имеет веб-интерфейс (Kaspersky Endpoint Security Console).

Kaspersky Endpoint Security для Microsoft Windows

Состоит из компонентов, каждый из которых имеет свою зону ответственности. Одна часть из них отвечает за защиту от угроз, другая — за контроль действий пользователя.

Защита от угроз

Включает в себя компоненты поиска вредоносных файлов, а также защиты от файловых, почтовых и веб-угроз.

Защита от файловых угроз постоянно контролирует файлы, открываемые на устройстве. Она сканирует их на наличие вредоносных элементов до того, как предоставить к ним доступ. Это наиболее важный компонент защиты, так как он блокирует запуск большинства вредоносных программ. Он всегда должен быть включён.

Защита от почтовых угроз сканирует письма и проверяет вложения на наличие вредоносных файлов «на лету». Если защита от почтовых угроз будет отключена, то вложения рано или поздно будут просканированы защитой от файловых угроз.

Защита от веб-угроз перехватывает интернет-трафик и сканирует загружаемые файлы на наличие вредоносных компонентов. Также она не позволяет пользователю открывать фишинговые сайты или ресурсы, распространяющие вредоносные файлы. Отключение защиты от веб-угроз делает пользователя уязвимым к фишинговым атакам.

Сканирование файлов на диске запускается по расписанию.

Некоторые компоненты KES для Microsoft Windows не занимаются поиском вредоносных программ. Они помогают защищаться от угроз, уменьшая количество доступных возможностей для атак. Вредоносные файлы могут попасть в систему различными способами. Пользователь может загрузить их с подозрительного сайта, получить по электронной почте, скопировать с заражённого съёмного накопителя. Некоторые вредоносные программы активно ищут способы попасть на устройство, стараются распространить себя по сети или воспользоваться уязвимостью для получения доступа.

Сетевой экран и защита от сетевых угроз

Использование сетевого экрана для блокировки потенциально опасных подключений — ещё один распространённый метод борьбы с киберугрозами. Личному или рабочему компьютеру редко требуется принимать входящие подключения. Обычно он устанавливает исходящие подключения с веб-сайтами, локальными серверами и почтовыми серверами. Сетевой экран KES для Windows включает в себя предустановленные правила, которые ограничивают потенциально опасные подключения из интернета.

Защита от сетевых угроз — это компонент, который дополняет сетевой экран. Он анализирует получаемую по сети информацию и сравнивает её с сигнатурами известных сетевых атак. Если совпадение находится — соединение блокируется.

Статическая, динамическая и дополнительная защита

Компоненты Kaspersky Endpoint Security для Windows можно разделить на три группы защиты: статическая, динамическая и дополнительная.

Статическая защита сканирует объекты до их запуска и предотвращает загрузку опасных.

Динамическая защита включает в себя анализ поведения, защиту от эксплойтов и возможность отката. Она отслеживает действия объекта, анализирует, обнаруживает и блокирует опасное поведение.

Обнаружение вредоносных объектов — главная задача. Для её выполнения компонент анализа поведения контролирует действия программ и сравнивает их с поведенческими шаблонами. Контролю подвергаются операции доступа к файлам, установка сетевых соединений и вызов системных функций.

Защита от вторжений категоризирует приложения в группы по уровню доверия: доверенные, слабо ограниченные, сильно ограниченные и недоверенные. KES назначает группу для приложения, когда оно впервые запускается. Основной инструмент категоризации — Kaspersky Security Network. Защита от вторжений ограничивает взаимодействие между приложениями и операционной системой на основании группы.

Защита от эксплойтов предотвращает различные атаки, которые нацелены на получение прав доступа администратора или сокрытие запуска вредоносного кода. Она контролирует операции запуска приложений, и когда уязвимое приложение запускает другое приложение без явной команды пользователя, запуск блокируется.

Откат вредоносных действий возвращает назад процессы, выполненные программами, обнаруженными защитой. Любые изменения в файловой системе (создание, перемещение, переименование файлов или значения реестра, создание записи в реестре) отменяются.

База данных

База данных содержит записи, которые позволяют обнаруживать вредоносное программное обеспечение (далее — ПО). При сканировании файлов на вредоносные компоненты Kaspersky Endpoint Security проверяет, содержит ли база данных похожие описания. Когда появляется новый вредоносный объект, специалисты «Лаборатории Касперского» добавляют новое описание в базу данных. Для обеспечения надёжной защиты на устройстве должна быть доступна наиболее свежая версия базы данных. За это отвечает специальный модуль обновления. Он автоматически проверяет наличие обновлённой версии базы данных и скачивает её на устройство. Базу данных необходимо регулярно обновлять для обеспечения надёжной защиты.

Kaspersky Security Network

Это вспомогательная облачная технология, которая помогает увеличить точность решений по всем защищаемым компонентам. Она собирает информацию о файлах на защищаемых устройствах, анализирует их, используя машинное обучение. Учитывает, когда файл впервые был обнаружен, насколько он распространён и где, подписан ли он сертификатом и каким.

Эксперты «Лаборатории Касперского» дополнительно анализируют подозрительные файлы. По результатам анализа файл помещается в одну из ранее описанных групп доверенности, для каждой из них аналитики «Лаборатории Касперского» разработали сценарии того, что разрешено и что запрещено делать файлу в зависимости от репутации группы.

Защита от шифровальщика

Криптолокер — этот троянская вредоносная программа, которая шифрует файлы на устройстве и требует выкуп за их расшифровку. Она попадает на устройство через электронную почту или веб-сайты.

Как только криптолокер попадает на устройство он связывается с сервером управления, иногда запрашивая ключ шифрования. Затем программа шифрует файлы в локальных и сетевых папках и удаляет их оригиналы, после чего ключ шифрования также удаляется. В результате его копия остаётся только у злоумышленников. После завершения шифрования криптолокер отображает сообщение пользователю о требовании выкупа в криптовалюте за расшифровку файлов. КES Cloud защищает от криптолокера на всех стадиях атаки:

- перехватывает заражённые сообщения и ссылки на сайты, распространяющие вредоносное ПО;

- запрещает сохранение вредоносных объектов на диск;

- предотвращает доступ сомнительных приложений к другим файлам;

- не позволяет пользователю запускать подозрительные файлы.

Контроль устройств

Компоненты контроля можно отнести к дополнительным элементам защиты, которые уменьшают количество возможностей для проведения атаки. Также они позволяют ограничивать действия сотрудников, особенно в рабочее время. Для некоторых компонентов контроля можно настроить расписание для ограничений, например с 9:00 до 18:00 часов по будням.

KES Cloud использует два компонента контроля: контроль устройств и веб-контроль. Контроль устройств ограничивает подключение определённого оборудования к компьютеру, например съёмных накопителей, модемов и принтеров. Контроль устройств позволяет уменьшить риски заражения и утечки данных.

При настройке веб-контроля можно запретить переход на сайты, нежелательные к посещению в рабочее время, а также скачивание аудио, видео и исполняемых файлов из интернета. Помимо снижения шансов заражения этот компонент позволяет повысить эффективность работы, уменьшая количество отвлекающих факторов для сотрудников.

Шифрование

KES Cloud позволяет производить настройку шифрования компьютеров и серверов, работающих под управлением Microsoft Windows и macOS. Шифрование исключает возможность осуществления неавторизованного доступа к данным. Устройство под управлением Microsoft Windows шифруется с использованием технологии BitLocker, встроенной в операционную систему Microsoft Windows. KES осуществляет шифрование всех логических разделов и оставляет на хранение ключи восстановления. Этот функционал работает в версиях KES Cloud Plus и Pro.

Контроль патчей

Kaspersky Endpoint Security Cloud позволяет устанавливать обновления программного обеспечения, которые исправляют уязвимости, обнаруженные на защищаемых устройствах под управлением Microsoft Windows. Функция управления обновлениями доступна, начиная с KES Cloud Plus.

Активный контроль аномалий

Для повышения надёжности обеспечения безопасности требуется не только реагировать на известные угрозы, но и отслеживать подозрительные действия, которые потенциально могут нанести вред. Для такой задачи в KES Cloud присутствует компонент «Адаптивный контроль аномалий». Он призван отслеживать нетипичное поведение и реагировать в соответствии с заранее заданными правилами. В основе контроля аномалий лежит набор правил, описывающих действия, которые могут быть расценены, как потенциально опасные. При включении этого компонента администратор может активировать отслеживание правил из списка и настроить реакцию на них, доступную в трёх вариантах.

По умолчанию используется реакция информирования. В этом случае, при срабатывании правила, KES заносит информацию об этом в журнал, но при этом санкционирует действие. Второй вариант реакции — блокировка. Здесь при срабатывании правила, информация о действии заносится в журнал, и оно подвергается блокировке. Третий вариант — интеллектуальный. Правила работают в режиме обучения в течение установленного специалистами «Лаборатории Касперского» периода времени. Далее KES начинает блокировать действия, попадающие под установленные правила.

После окончания режима обучения, администратор проводит аналитические исследования и на основании полученных результатов выбирает тип реакции контроля аномалии во время срабатывания правила. В случае, если правило не срабатывало за время обучения, описанная в нём активность считается аномальной и блокируется по умолчанию. Под каждый профиль безопасности настраивается отдельный адаптивный контроль аномалий.

Kaspersky Endpoint Security для macOS

Система macOS считается более безопасной, для неё используется меньшее число компонентов:

- поиск вредоносных объектов,

- защита от файловых угроз,

- защита от сетевых угроз,

- шифрование диска,

- Kaspersky Security Network.

Компоненты контроля, анализ поведения, сетевой экран и защита от почтовых угроз отсутствуют.

Шифрование

Устройство под управлением macOS шифруется при помощи системы шифрования FileVault. Когда администратор включает её, KES предлагает пользователю ввести свои учётные данные. Шифрование начинается только после того, как пользователь введёт учётные данные, и устройство будет перезагружено. Ключи восстановления хранятся в инфраструктуре KES Cloud. Функция управления шифрованием доступна, начиная с KES Cloud Plus.

Мобильные устройства

Если на устройстве доступна установка приложений, то вместе с ними также может быть установлено и вредоносное ПО. Если устройство подключено к интернету, пользователь может посетить один из фишинговых сайтов. Соответственно, пользователей требуется защитить от фишинговых атак.

Мобильное устройство может быть потеряно или украдено, поэтому важно, чтобы защита включала в себя возможность настройки более строгой идентификации пользователей для защиты от несанкционированного доступа, а также инструменты, которые помогут найти потерянное мобильное устройство. При утере устройства самой отчаянной мерой может стать удалённая очистка данных. В таком случае, даже если злоумышленники получат к нему доступ, утечки данных не произойдёт.

В зависимости от операционной системы на мобильное устройство устанавливаются различные приложения: Mobile Device Manager для iOS, KES для мобильных устройств на Android.

Android не запрещает доступ к файловой системе устройства. Поэтому оно может использоваться в качестве съёмного накопителя, но с определёнными ограничениями. Все приложения на Android запускаются в изолированной среде, а системные файлы имеют доступ только «для чтения». Но пользователь может получить права root в операционной системе, что даст ему неограниченные права администратора, включая модификацию системных файлов и доступ к данным всех установленных приложений на корпоративном устройстве. В этом случае KES для мобильных устройств обнаруживает подобную активность, оповещает администратора и выполняет заранее настроенные действия (блокировка устройства или автоматическая очистка корпоративных данных).

Kaspersky Security для Office 365

KES для Microsoft Office 365 предоставляет расширенную защиту против фишинга, вирусов вымогателей, спама и компрометации деловой переписки. В нём присутствуют компоненты, аналогичные некоторым компонентам KES, но рассчитанные на облачную инфраструктуру Microsoft Office 365.

Компоненты для защиты Microsoft Exchange Online способны оперативно обнаруживать спам, вредоносные файлы во вложениях и фишинговые атаки. Компоненты защиты Microsoft (OneDrive и SharePoint Online) сканируют файлы на наличие вредоносных программ и удаляют их по умолчанию.

Защита Microsoft Teams сканирует пересылаемые файлы на наличие вредоносных компонентов.

В составе KES для Microsoft Office 365 присутствует Data Discovery. Это компонент, отвечающий за контроль доступа к конфиденциальным данным, которые отправляются или хранятся в ящиках Exchange Online, хранилищах OneDrive и сайтах SharePoint. По умолчанию все обнаруженные конфиденциальные данные помещаются в карантинный список, чтобы администратор мог контролировать разграничение прав доступа к ним.

Варианты поставки

Решение поставляется в трёх версиях:

- Kaspersky Endpoint Security Cloud. Содержит в себе все необходимые для защиты компоненты, которые не перегружают ИТ-ресурсы. Обеспечивает безопасность, применяя стандартные политики безопасности.

- Kaspersky Endpoint Security Cloud Plus. В состав добавлены компоненты для контроля и компоненты для защиты Office 365.

- Kaspersky Endpoint Security Cloud Pro. Дополнительно имеет в своём составе компоненты для расследования инцидентов и реагирования на них, а также доступ к тренингам по информационной безопасности.

Лицензирование

Существует несколько типов лицензий:

- Пробная лицензия — бесплатная с коротким сроком действия. Даёт доступ к функционалу редакции Pro.

- Коммерческая лицензия — платная. Её можно приобрести на сайте разработчика или у партнёров с обязательным последующим продлением.

- Подписка — это платная лицензия, приобретаемая у партнёров «Лаборатории Касперского». Её можно продлевать автоматически и, если партнёр предоставляет такую возможность, заморозить на определённое время.

Коммерческая лицензия и подписка могут иметь льготный период. Это время, в течение которого, после завершения срока действия лицензии, решение продолжает работать в полнофункциональном режиме.

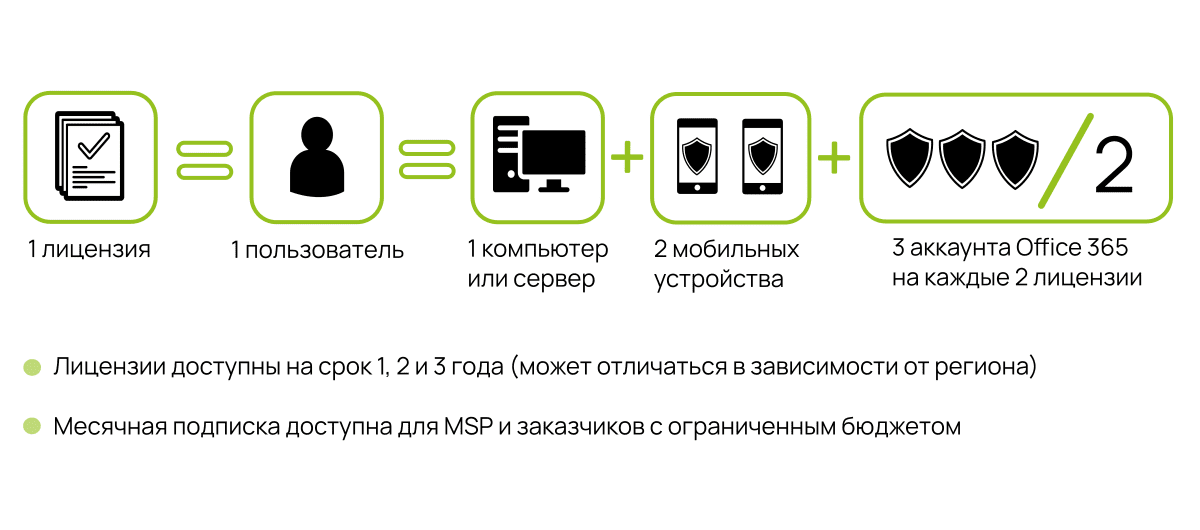

Все версии решения используют модель лицензирования по количеству пользователей. Для каждого пользователя доступна защита одного компьютера, ноутбука или сервера, двух мобильных устройств (под управлением Android и iOS) и трёх учётных записей Microsoft Office 365 на двух пользователей.

Например, если куплен лицензионный ключ на 10 пользователей, то с помощью него можно защитить 10 рабочих станций или серверов, 20 мобильных устройств под управлением Android или iOS и 15 учётных записей Microsoft Office 365.

Пользователь, который считается единицей лицензирования, это не то же самое, что реальный пользователь в консоли управления. Реальный пользователь может владеть несколькими устройствами. Некоторые устройства могут не иметь владельцев в системе. В обоих случаях все устройства, добавленные в KES Cloud, будут защищены.

Лицензия Kaspersky Endpoint Security Cloud позволяет подключать до 999 пользователей каждой рабочей области, используемой для управления безопасностью на устройствах, подключенных к KES Cloud.

Кто может работать с решением

Kaspersky Endpoint Security Cloud рассчитан на инфраструктуры, состоящие из рабочих станций и серверов (под управлением Microsoft Windows, macOS) и мобильных устройств, работающих на операционных системах iOS и Android.

Также он подходит для работы на географически распределённых инфраструктурах, состоящих из нескольких небольших офисов и (или) включающих в себя пользователей, работающих удалённо.

В таком случае решение позволяет централизованно управлять защитой устройств, находящихся в разных географических точках, а также логически разделять управление отдельными офисами при помощи рабочих пространств.

Администратор Kaspersky Endpoint Security Cloud может:

- подключать новые устройства, отправляя ссылку на установочный пакет с параметрами синхронизации с KES Cloud;

- создавать и применять различные профили конфигураций к разным группам пользователей;

- удалённо сканировать устройства;

- удалённо обновлять базы данных;

- получать уведомления о событиях, произошедших на устройствах;

- управлять лицензиями, добавлять новые и получать уведомления о скором истечении срока действующих;

- отправлять команды на защищаемые мобильные устройства;

- блокировать устройства;

- получать координаты местонахождения устройств;

- стирать все данные на устройствах;

- управлять несколькими офисами или компаниями из единой консоли.

Синхронизация с устройствами

Связь между KES Cloud и защищаемыми устройствами может быть запланированной и по запросу.

Запланированная синхронизация всегда инициируется со стороны клиента, то есть с защищаемого устройства. Для разных устройств установлены разные периоды синхронизации: для Microsoft Windows и macOS — 15 минут, для Android и iOS — 6 часов. Изменить периодичность запланированной синхронизации в KES Cloud невозможно.

Синхронизация по запросу доступна для серверов и рабочих станций под управлением Microsoft Windows, а также мобильных устройств Android и iOS.

Возможность принудительно получать команды связана с необходимостью обмена данными GPS, а также блокировкой устройства или удалением информации с него.

Обзор решения

Получить консультацию

Отправьте описание задачи, в решении которой нуждается ваш бизнес. Мы предложим возможные варианты её решения и оценим стоимость её выполнения.